4 способа, которыми кибер-преступники могут взломать ваше IoT-устройство

4 способа, которыми кибер-преступники могут взломать ваше IoT-устройство по версии TNW.

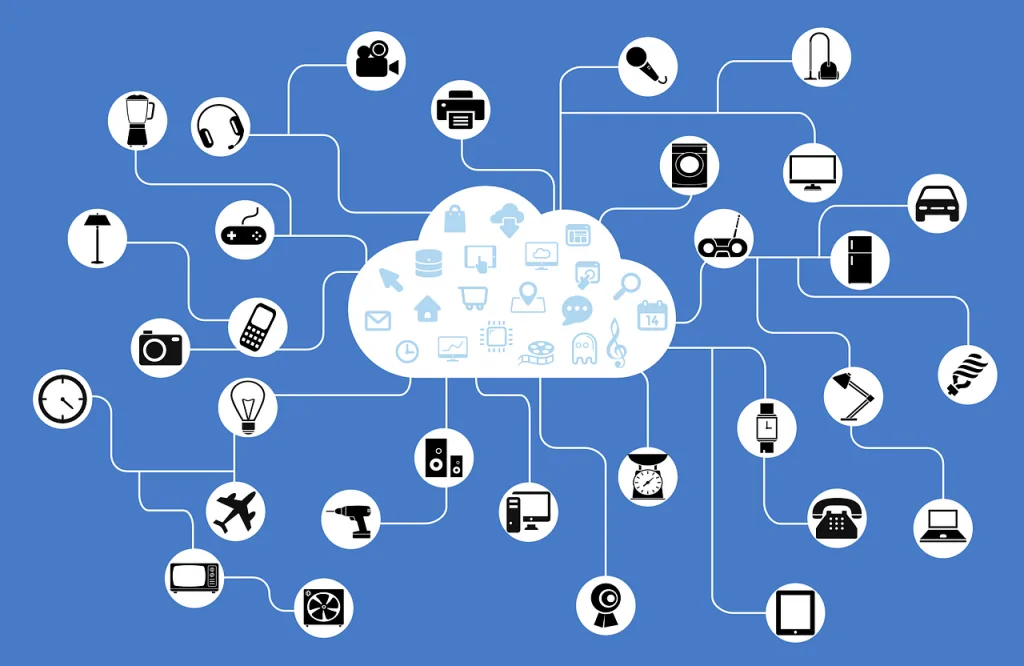

Множество (слишком уж большое множество) подключенных к сети устройств, составляющих «интернет вещей» (IoT), чрезвычайно легко взломать. Новые IoT-устройства создаются и выпускаются каждый день – от потребительских предметов, таких как электрические лампочки и автомобили, до промышленного оборудования, вроде дронов и целых электростанций. Вот только большая часть этих вещей создана с малой или отсутствующей защитой от взлома.

«IoT устройства – это просто компьютеры, которые могут быть взломаны теми же способами, что и обычный компьютер», говорит Патрик Вардл, директор отдела исследований Synack — компании, специализирующейся на кибербезопасности. Еще большую тревогу вызывает то, что большая часть IoT-стройств подключена напрямую к интернету, и доступ к ним могут получить злоумышленники со всего мира, объясняет Вардл.

Разработчикам, которые не хотят увидеть свои творения в руках у интернет-злоумышленников, необходимо с самого начала сделать безопасность наивысшим приоритетом. «Совет, который я дам нашим клиентам», говорит Пэт Вильбур, главный технический директор Hologram, сотовой платформы для IoT, «заключается в том, что создавать собственный IoT-продукт нужно предполагая, что события могут и будут развиваться по наихудшему сценарию».

Чтобы знать больше о том, что это за сценарии, ниже приведены несколько распространенных способов, с помощью которых злоумышленники захватывают IoT-устройства:

1. Массовая проверка на уязвимость

«Подключенные к интернету устройства производятся и заражаются вредоносным ПО или кодом с пугающей скоростью», говорит Хосе Назарио, директор по исследованию безопасности в Fastly – сети дистрибуции контента.

Недавно Назарио провёл анализ IoT ботсети и обнаружил, что IoT устройства 800 раз в час проверяются на наличие уязвимости злоумышленниками со всего земного шара. Они в буквальном смысле стучатся в (задние) двери IoT устройств, пытаясь попасть внутрь.

Также Назарио выяснил, что происходит в среднем более 400 попыток логина на каждое устройство и, в среднем, 66% из них успешны. Как только IoT-устройство заражено, оно может начать осуществление атаки в течение 6 минут после выхода в онлайн. «Поскольку незащищенные IoT-устройства продолжают накапливаться, киберпреступникам становится доступно гораздо большее количество ресурсов для более оперативного запуска новых атак в гораздо больших масштабах», говорит Назарио.

2. Использование Universal Plug-and-Play (uPNP)

Один из путей преодоления защиты устройства лежит через его uPNP — технологию, которая обеспечивает сетевым устройствам мгновенное и непрерывное подключение. Такие устройства, как видео камера, используют uPNP для общения с вашим роутером и приёма внешних соединений. «Это упрощает получение к ним доступа через интернет, но также делает ваши устройства уязвимыми для всего остального мира», объясняет Честер Вишневский, главный научный сотрудник компании по интернет безопасности — Sophos.

А если внешний мир может получить доступ к вашим устройствам – то же могут сделать и злоумышленники.

Отличный способ бороться с этим – отключать uPNP на роутере и IoT-устройствах. «Не думайте, что, когда вы впервые подключите ваше устройство, никто не заметит. Существуют специализированные поисковые системы, которые находят способы обнаружения и индексации онлайн устройств, хотите вы этого или нет», говорит Вишневский.

3. Перехват сотовой сети

Целый ряд IoT устройств полагается не на Wi-Fi, а на сотовые подключения. Но, хотя подключение устройства к интернету и может открыть путь злоумышленникам, использование вместо него сотовой сети не является полностью безопасным вариантом.

«Когда вы делаете звонок с вашего сотового телефона, вы не думаете, что кто-то может его перехватить, но реальность такова, что сотовое подключение также не является автоматически защищенным. С помощью оборудования, стоимостью $500 или $600, каждый, находящийся в районе вашего звонка, может настроить поддельный узел сотовой связи и прослушивать ваши звонки, читать ваши сообщения или взламывать ваши IoT-устройства», говорит Вильбур.

Взять, к примеру, джип Гранд Чероки, который подключен к сотовой сети. Если сотовое соединение джипа было перехвачено, злоумышленник сможет вывести транспортное средство из строя и этим подвергнуть риску жизни людей. Он сможет контролировать все функции джипа.

Таким уязвимым джип сделало то, что все его IP адреса были общедоступны.

Получить доступ к устройствам было так же просто, как зайти на вебсайт. Плюс, устройства не были обособлены друг от друга, что давало злоумышленникам возможность легко проникнуть во всю систему джипов.

4. Реверсивная инженерная прошивка

Тогда как для обычного человека реверсивная инженерная прошивка кажется чем-то очень сложным, для инженера или для целеустремленного интернет-злоумышленника это в порядке вещей. Большинство технологических компаний стремятся максимально затруднить обратный инжиниринг прошивки. «Обратная прошивка встроенного программного обеспечения, используемого устройством, может раскрыть жёстко запрограммированные учётные данные или уязвимости ПО», объясняет Зак Ланьер, директор по исследованиям в компании по кибербезопасности Cylance.

В своём исследовании Ланьер обнаружил, что целый ряд IoT-устройств слишком просто подвергается обратной прошивке.

К примеру, он выяснил, что продукты домашней автоматизации WeMo от Belkin хранят ключ подписи и пароль встроенного программного обеспечения, используемые для проверки подлинности, непосредственно внутри этого самого ПО. К сожалению, это может позволить злоумышленникам создать собственное вредоносное программное обеспечение, придать ему видимость подлинности, используя ключ подписи, и загрузить на устройство, что предоставит им полный над ним контроль.

Никто не хочет увидеть, как его IoT-устройства превращаются в армию злобных ботов, совершающих DDoS атаки – особенно, когда эти атаки останавливают работу наших любимых интернет сервисов. Разработчики могут это предотвратить, с самого начала сделав безопасность приоритетом и исследуя все возможные сценарии, которые могут привести к взлому.

А пока самое большее, что могут сделать потребители – это применять оптимальные практические методы обеспечения безопасности, такие как надёжная защита Wi-Fi роутера и чтение специализированных обзоров безопасности продуктов. В конце концов, обеспечение безопасности IoT-устройств – дело компаний-производителей этих устройств.